Penser que le chiffrement de bout en bout protège seul vos secrets industriels est une erreur stratégique.

- Le véritable point faible est souvent le fournisseur de services qui détient ou peut accéder à vos clés de chiffrement.

- La sécurité de vos brevets et données sensibles repose sur qui contrôle physiquement et juridiquement les clés, pas uniquement sur la robustesse de l’algorithme.

Recommandation : Auditez votre « souveraineté cryptographique » en répondant à une question simple : où sont vos clés et qui, en dehors de vous, peut y accéder ?

Dans un contexte où l’espionnage industriel n’est plus une fiction mais une réalité économique, la protection des données stratégiques est devenue une question de survie pour toute entreprise innovante. Chaque échange d’un plan de brevet, chaque discussion au sein du conseil d’administration, chaque fichier de R&D partagé représente une surface d’attaque potentielle. Face à ce risque, la réponse standard est souvent le « chiffrement ». Pourtant, ce terme est un dangereux fourre-tout qui masque des niveaux de sécurité radicalement différents et peut créer une fausse sensation de sécurité.

La plupart des solutions se vantent d’être « sécurisées » ou « chiffrées », mais omettent de préciser un détail crucial : qui détient les clés ? Si la réponse n’est pas « exclusivement vous », alors la protection n’est qu’une illusion. Cet article ne se contentera pas de vanter les mérites du chiffrement de bout en bout. Il adoptera une perspective de consultant en cybersécurité industrielle pour aller au cœur du problème : la véritable forteresse de vos secrets ne réside pas dans le coffre-fort numérique, mais dans la maîtrise absolue et souveraine de la clé qui l’ouvre.

Nous analyserons pourquoi les solutions de chiffrement standard sont insuffisantes, comment évaluer le contrôle réel que vous avez sur vos données, même lorsqu’elles sont dans le cloud, et quelles technologies permettent de reprendre la main. L’objectif est de vous fournir une grille de lecture stratégique pour transformer votre approche de la sécurité, en passant d’une confiance passive à un contrôle actif de vos actifs les plus précieux.

Sommaire : La souveraineté de vos clés, clé de voûte de la sécurité de vos données

- Chiffrement en transit vs bout en bout : pourquoi votre messagerie actuelle vous ment peut-être ?

- Qui possède vraiment les clés de vos données chiffrées dans le Cloud ?

- Appels VoIP chiffrés : sont-ils nécessaires pour vos conseils d’administration à distance ?

- Le chiffrement intégral ralentit-il vos applications métiers de manière perceptible ?

- Perte de clé privée : comment éviter la catastrophe des données inaccessibles à jamais ?

- HSM (Hardware Security Module) : pourquoi stocker vos clés dans du matériel dédié ?

- BYOK (Bring Your Own Key) : comment garder le contrôle de vos données même sur un cloud public ?

- Comprendre le procédé cryptographique RSA : est-il toujours sûr pour vos données sensibles ?

Chiffrement en transit vs bout en bout : pourquoi votre messagerie actuelle vous ment peut-être ?

La plupart des services de messagerie et de transfert de fichiers utilisent un chiffrement dit « en transit » (TLS/SSL). Vos données sont protégées lors de leur voyage entre votre appareil et le serveur du fournisseur, et entre ce serveur et le destinataire. Cependant, une fois arrivées sur le serveur, elles sont souvent déchiffrées. À ce moment précis, elles redeviennent lisibles par le fournisseur de services. Ce « point de déchiffrement » constitue une vulnérabilité majeure : une attaque sur le serveur, une réquisition légale ou un employé malveillant peut exposer vos secrets industriels en clair.

À l’inverse, le chiffrement de bout en bout (E2EE) garantit que seuls l’expéditeur et le destinataire final possèdent les clés pour lire le message. Le fournisseur de services ne voit passer qu’un flux de données illisible. Il ne peut ni le déchiffrer, ni le stocker en clair. C’est la différence fondamentale entre confier une lettre scellée à un facteur qui peut l’ouvrir (transit) et l’envoyer dans un coffre dont seuls vous et votre correspondant avez la clé (bout en bout). Dans un contexte où le nombre de violations explose, avec plus de 5 629 violations notifiées à la CNIL en 2024, soit une hausse de 20%, se fier à une protection qui présente un point de faiblesse aussi évident n’est plus une option viable.

La question n’est donc plus de savoir si vos données sont chiffrées, mais *où* et *par qui* elles peuvent être déchiffrées. Pour un directeur juridique ou R&D, comprendre cette nuance est la première étape pour évaluer le risque réel auquel l’entreprise est exposée.

Qui possède vraiment les clés de vos données chiffrées dans le Cloud ?

L’utilisation du cloud public est devenue une norme pour sa flexibilité et sa puissance. Cependant, elle introduit un problème fondamental de souveraineté : même si le fournisseur chiffre vos données, la question demeure : qui génère et contrôle les clés de chiffrement ? Dans la plupart des configurations par défaut, c’est le fournisseur de cloud lui-même. Vous lui confiez donc à la fois le coffre-fort (vos données) et la clé. C’est ce qu’on nomme le paradoxe de la commodité : pour plus de simplicité, vous cédez un contrôle stratégique.

Cette configuration crée un risque intrinsèque. Comme le souligne la CNIL dans ses recommandations, le fournisseur peut devenir un vecteur de menace. Un accès illégitime à ses infrastructures pourrait donner à un attaquant l’accès à vos clés, et par conséquent, à toutes vos données. La confiance que vous placez dans votre fournisseur doit être absolue, ce qui est contraire au principe de sécurité « Zero Trust » (confiance zéro). L’autorité de régulation française est très claire sur ce point :

Le fournisseur de cloud lui-même peut être une source de risques ou un vecteur d’attaque : un fournisseur mal intentionné pourrait ‘fouiller’ dans les données du client ; des employés du fournisseur pourraient accéder aux données.

– CNIL, Guide sur les pratiques de chiffrement dans le cloud public

Pour un directeur conscient des enjeux de confidentialité, cette situation est inacceptable. Il est impératif de dissocier le stockage des données de la gestion des clés. Le fournisseur peut héberger vos informations, mais la maîtrise des clés doit rester de votre ressort exclusif.

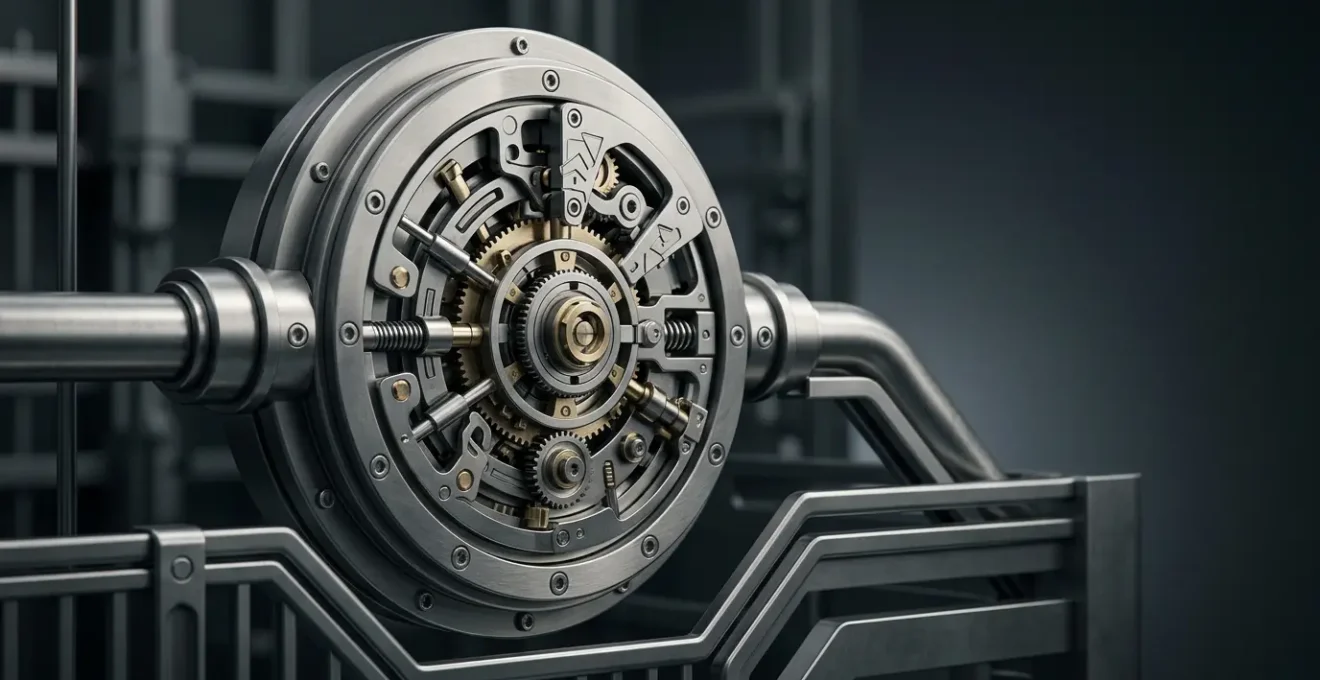

Cette image illustre le concept de souveraineté des données : le contrôle doit rester centralisé et sous votre autorité, même lorsque les données sont distribuées sur des infrastructures externes. La véritable question n’est pas de savoir si le cloud est sécurisé, mais comment l’utiliser sans abandonner le contrôle de vos actifs les plus critiques.

Appels VoIP chiffrés : sont-ils nécessaires pour vos conseils d’administration à distance ?

Les discussions stratégiques ne se limitent plus aux salles de réunion physiques. Les conseils d’administration, les comités de direction et les négociations de fusions-acquisitions se déroulent de plus en plus via des plateformes de communication unifiée et d’appels VoIP. Or, ces flux vocaux et vidéo sont des données au même titre qu’un fichier. S’ils ne sont pas protégés par un chiffrement de bout en bout, ils sont vulnérables à l’interception et à l’espionnage en temps réel.

Utiliser une solution de visioconférence standard pour discuter d’une feuille de route produit ou de la stratégie de dépôt d’un brevet équivaut à tenir cette réunion dans un hall de gare. Les conséquences financières d’une fuite d’informations à ce niveau peuvent être dévastatrices. Il suffit de considérer que, selon les dernières études, le coût moyen d’une violation de données atteint 4,45 millions de dollars. Ce chiffre ne tient même pas compte de la perte d’avantage concurrentiel ou du dommage à la réputation si une information stratégique est interceptée.

Le chiffrement de bout en bout pour les communications vocales et vidéo n’est donc pas un luxe, mais une nécessité absolue pour tout échange sensible. Comme le précise un expert du secteur, l’E2EE est la seule garantie technique que la conversation reste privée :

Le chiffrement de bout en bout empêche les tiers non autorisés d’accéder aux communications d’un utilisateur. Les participants étant les seuls à pouvoir déchiffrer les communications, celles-ci sont totalement à l’abri d’oreilles indiscrètes.

– RingCentral, Guide sur le chiffrement de bout en bout pour les communications professionnelles

La mise en place d’une solution de communication qui intègre ce niveau de sécurité doit être une priorité. Il s’agit de garantir que la confidentialité des échanges verbaux bénéficie du même niveau de protection que les documents écrits les plus secrets.

Le chiffrement intégral ralentit-il vos applications métiers de manière perceptible ?

Une objection fréquente à l’adoption d’un chiffrement fort et généralisé est la crainte d’un impact négatif sur les performances. L’idée qu’un chiffrement de bout en bout va inévitablement ralentir les applications métiers et frustrer les utilisateurs est un mythe tenace, mais largement dépassé. Les processeurs modernes, qu’ils soient dans les serveurs ou les terminaux utilisateurs, intègrent des jeux d’instructions dédiés (comme AES-NI) qui accélèrent massivement les opérations cryptographiques.

L’impact sur la performance est aujourd’hui marginal, voire imperceptible pour l’utilisateur final dans la plupart des cas d’usage. Le surcoût en termes de cycles CPU est un prix infime à payer en regard du gain en sécurité. Le marché l’a d’ailleurs bien compris : une étude récente montre que près de 90% des organisations prévoient d’augmenter leurs dépenses en chiffrement, signe que la valeur perçue de la sécurité dépasse de loin les préoccupations de performance.

Le véritable enjeu de performance ne se situe plus au niveau de l’opération de chiffrement elle-même, mais dans l’architecture globale de gestion des clés. Une solution mal conçue, qui nécessite des allers-retours réseau constants pour récupérer des clés, peut effectivement créer des latences. C’est pourquoi le choix d’une architecture optimisée, où les clés sont gérées efficacement (par exemple, via des modules de sécurité matériels locaux ou un système de cache intelligent), est primordial. Le débat ne doit donc pas porter sur « faut-il chiffrer ? », mais sur « comment chiffrer intelligemment pour préserver la fluidité des opérations ».

Perte de clé privée : comment éviter la catastrophe des données inaccessibles à jamais ?

Le pouvoir du chiffrement de bout en bout a un corollaire redoutable : si vous perdez la clé privée, vos données deviennent définitivement inaccessibles. Il n’y a pas de « mot de passe oublié » ou de service client à appeler. La perte d’une clé maîtresse équivaut à la destruction pure et simple de toutes les informations qu’elle protège. Pour une entreprise, cela peut signifier la perte de plusieurs années de R&D, de contrats ou de propriété intellectuelle. C’est un scénario catastrophe qui doit être anticipé par une politique de gestion de clés rigoureuse.

Cette politique ne se résume pas à faire une simple sauvegarde. Elle doit prévoir des mécanismes de redondance, de séquestre et de récupération sécurisés. Par exemple, la clé peut être fragmentée (sharding) et ses fragments distribués entre plusieurs administrateurs de confiance, de sorte qu’un quorum soit nécessaire pour la reconstituer. Les procédures doivent être testées et documentées, et les accès drastiquement contrôlés. Les failles de sécurité les plus courantes proviennent souvent d’une mauvaise gestion des habilitations, comme le montre l’analyse des violations massives par la CNIL, où des habilitations trop larges sont une cause fréquente de fuites de données.

La clé privée doit être traitée comme l’actif stratégique qu’elle est. Sa protection ne relève pas seulement de la DSI, mais engage la responsabilité de la direction juridique et générale. La mise en place d’un plan de continuité d’activité (PCA) spécifique à la gestion des clés est une diligence raisonnable indispensable.

Plan d’action pour auditer votre gestion de clés

- Inventaire des clés : Listez toutes les clés cryptographiques critiques (serveurs, bases de données, communications), leur emplacement de stockage et les données qu’elles protègent.

- Analyse des accès : Identifiez précisément QUI a accès à ces clés, dans quelles conditions, et vérifiez que le principe du moindre privilège est appliqué.

- Politique de sauvegarde : Évaluez votre procédure de sauvegarde et de récupération des clés. Est-elle sécurisée, redondante et testée régulièrement ?

- Procédure de renouvellement : Définissez un cycle de vie pour chaque clé, incluant une politique de renouvellement (rotation) périodique pour limiter la fenêtre d’exposition en cas de compromission.

- Plan de réponse à incident : Que se passe-t-il en cas de perte ou de compromission d’une clé ? Documentez une procédure de révocation et de remplacement d’urgence.

HSM (Hardware Security Module) : pourquoi stocker vos clés dans du matériel dédié ?

Stocker une clé de chiffrement sous forme de fichier sur un serveur standard, même protégé, revient à laisser la clé du coffre-fort posée sur un bureau dans une pièce fermée à clé. C’est bien, mais pas infaillible. Si un attaquant parvient à obtenir un accès administrateur au serveur, il peut exfiltrer le fichier de la clé. Pour atteindre un niveau de sécurité maximal, la clé ne doit jamais être accessible en clair par le système d’exploitation. C’est précisément le rôle d’un Hardware Security Module (HSM).

Un HSM est un boîtier matériel inviolable (tamper-resistant) conçu spécifiquement pour protéger le cycle de vie des clés cryptographiques. Les clés sont générées, stockées et utilisées à l’intérieur du HSM. Elles n’en sortent jamais. Lorsqu’une application a besoin de chiffrer ou déchiffrer une donnée, elle envoie la donnée au HSM, qui effectue l’opération en interne et renvoie le résultat. La clé, elle, reste sanctuarisée dans son bunker physique. Toute tentative d’intrusion physique (ouverture, variation de température) entraîne la destruction immédiate des clés.

Au-delà de l’aspect technique, l’utilisation d’un HSM certifié (par exemple, selon la norme FIPS 140-2) a une portée juridique et réglementaire capitale. Comme l’indique Entrust, un leader du secteur, cela démontre une diligence raisonnable en matière de sécurité. En cas de violation de données, le fait de pouvoir prouver que les clés étaient protégées par une technologie de pointe peut considérablement réduire la responsabilité de l’entreprise et les potentielles amendes, notamment dans le cadre du RGPD. Le HSM n’est donc pas seulement un rempart technique, c’est aussi un bouclier juridique.

BYOK (Bring Your Own Key) : comment garder le contrôle de vos données même sur un cloud public ?

Nous avons établi que laisser le fournisseur de cloud gérer vos clés est un risque. La solution HSM est idéale, mais comment l’appliquer à des données qui, par définition, ne sont pas sur vos infrastructures ? La réponse se trouve dans une approche appelée BYOK (Bring Your Own Key). Le principe est simple : vous générez et gérez vos propres clés, souvent au sein de votre propre HSM, et vous les « prêtez » au service cloud pour qu’il puisse chiffrer et déchiffrer vos données à la volée.

Avec le modèle BYOK, vous conservez le contrôle absolu. Vous pouvez à tout moment révoquer l’accès à la clé, rendant instantanément les données illisibles pour le fournisseur de cloud et pour toute personne y accédant, même légitimement. C’est une « télécommande de sécurité » ultime. Si vous suspectez une faille ou si vous êtes face à une demande d’accès que vous jugez illégitime, vous coupez l’accès à la clé, et le coffre-fort devient une boîte noire inutile.

Cependant, ce pouvoir implique une grande responsabilité. Comme le rappelle la CNIL, la sécurité du système repose alors entièrement sur vous. Vous devez vous assurer de la robustesse de votre propre infrastructure de gestion de clés.

Le client doit être certain que les services, logiciels ou programmes qui utilisent ces clés sont sains ; ces services utilisent les bonnes clés (c.-à-d. les siennes et pas d’un autre client) ; les algorithmes de chiffrement et déchiffrement sont correctement mis en œuvre.

– CNIL, Communication sur les pratiques de chiffrement dans le cloud public

Le modèle BYOK est donc le meilleur compromis pour bénéficier de la flexibilité du cloud tout en conservant une souveraineté numérique totale. Il matérialise le principe de séparation des pouvoirs : le fournisseur gère l’infrastructure, mais vous, et vous seul, gardez la maîtrise de l’accès à l’information.

À retenir

- Le chiffrement en transit n’est pas suffisant ; il laisse vos données exposées sur les serveurs des fournisseurs.

- La véritable sécurité ne vient pas de l’algorithme seul, mais de la maîtrise physique et juridique des clés de chiffrement.

- Les communications verbales stratégiques (VoIP) doivent être protégées avec le même niveau d’exigence que les documents écrits via un chiffrement de bout en bout.

Comprendre le procédé cryptographique RSA : est-il toujours sûr pour vos données sensibles ?

La plupart des systèmes de chiffrement asymétrique, qui sont au cœur de la sécurisation d’internet et des communications, reposent sur des algorithmes comme le RSA. Sa sécurité est basée sur une conjecture mathématique : il est facile de multiplier deux grands nombres premiers, mais il est extraordinairement difficile de faire l’inverse (factoriser le résultat pour retrouver les deux nombres d’origine). C’est ce principe qui protège votre clé publique. Cependant, cet « âge d’or » de la cryptographie classique touche à sa fin.

L’avènement de l’ordinateur quantique menace de rendre ce problème mathématique trivial à résoudre. Un ordinateur quantique suffisamment puissant pourrait, grâce à l’algorithme de Shor, factoriser les clés RSA 2048 bits en quelques heures ou jours, là où il faudrait des milliards d’années à un supercalculateur classique. Cette menace n’est plus théorique. Les analystes de Gartner estiment que les systèmes actuels deviendront vulnérables dès 2029 et entièrement déchiffrables d’ici 2034. La question n’est plus « si », mais « quand ».

Étude de cas : La percée chinoise sur le déchiffrement RSA

En 2023, une publication de chercheurs chinois a fait l’effet d’une bombe dans la communauté de la cybersécurité. Leurs travaux, sourcés par des médias comme Le Monde Informatique, suggèrent qu’un ordinateur quantique de seulement 372 qubits physiques pourrait casser une clé RSA-2048. C’est bien moins que les millions de qubits jugés nécessaires jusqu’alors. Bien que leur méthode fasse encore débat, elle prouve que la recherche avance à une vitesse fulgurante et que la menace d’un « crypto-apocalypse » est prise très au sérieux au plus haut niveau.

Cette perspective a une implication stratégique majeure : toutes les données chiffrées aujourd’hui avec RSA et qui ont une durée de vie longue (brevets, secrets de fabrication) pourraient être interceptées et stockées maintenant, pour être déchiffrées plus tard, une fois la technologie quantique mature. Il est donc urgent d’anticiper la transition vers la cryptographie post-quantique (PQC), un nouvel ensemble d’algorithmes conçus pour résister aux ordinateurs classiques et quantiques. Attendre que la menace soit effective, c’est déjà avoir perdu.

La protection de vos secrets industriels ne peut plus se contenter d’approximations. Face à un risque avéré et à une menace future qui se précise, l’attentisme n’est pas une stratégie. L’étape suivante consiste à réaliser un audit complet de votre « souveraineté cryptographique » pour cartographier vos risques et définir une feuille de route claire vers une sécurité maîtrisée.